Litentryの各リンクをフォローして最新情報を入手しましょう!

データの星くずは、デジタルの足跡

私たちがバーチャル世界を冒険するとき、データの星くずが私たちの足跡として残されています。データは自己の延長であり、デジタル空間における私たちの存在を反映するものです。クレデンシャルは、データを具体的かつ移行可能なオブジェクトに変換し、他者が私たちのことをすばやく理解できるようにします。

バーチャルの夜空の無限の広がりの中で、私たちは一歩一歩、データの星屑のような痕跡を残しながら、デジタルアイデンティティを追跡し、拡張しています。

オフラインでは、政府発行の文書や生体認証など、さまざまな形式のIDに頼ってアイデンティティを構築し維持しています。しかし、Web3では、検証可能なIDドキュメントを作成するための標準やツールはありませんでした。そのため、Verifiable Credentials(VC、検証可能なクレデンシャル)と呼ばれる、構成可能で検証可能なIDドキュメントを構築することが、迅速なデータ転送が求められる今日において重要になっています。

検証可能なクレデンシャルの背後にある考え方は、個人や組織が、他者が簡単かつ安全に検証できるデジタル形式で、自分の身元や属性を証明できるようにすることにあります。World Wide Web Consortium(W3C)は2017年にこのコンセプトの取り組みを開始し、2019年にVerifiable Credentials Data Model and Syntax仕様の最初のバージョンを公開しました。それ以降、さまざまな組織や企業が、さまざまな文脈で検証可能なクレデンシャルの実装と利用に取り組んでいます。

検証可能なクレデンシャルはデータコンステレーション

一般に、検証可能クレデンシャル(VC)は、ある人物の発言を証明するJSONファイルで、データが証拠として含まれており、その真偽や適時性を第三者が信頼できる形で検証できるものです。個人の個人情報を明かすことなく、同意したエンティティ間で身元、属性、または関係に関する情報を安全に保存、送信することができます。

デジタル会員証、個人データの一部分の入れ物、あるいはもっと面白い見方をすれば、自分自身のバージョンを示すデータの星屑でできた「星座」だと考えてみてください。

星座の星が集まって鮮明な画像を形成するように、VCがデータの星屑の点を結ぶと、個人の特性に関する包括的な画像を作成し、機密情報の露出を制限することができるのです。VCは、JSON-LDなどの標準的なデータ形式でエンコードされ、DAO、教育機関、Litentry TEEワーカーのエンクレーブなどの発行者によってデジタル署名されます。これによって、VCを受け取った人は、その主張の真偽や発行者の身元を独自に検証することができ、一方、個人は共有する個人情報の管理を保持することができます。

全てのVCコンステレーションは、私たちの一部となります。DAOの貢献者、評議会のメンバー、NFTの保有者などです。これらのVCは信頼の積み重ねであり、認定された第三者は、あなたの実証された行動と実績に基づいて、自信を持ってサービスを提供したり、あなたをコミュニティに認めたりすることができるのです。VCを利用することで、自分のデジタル・アイデンティティの物語をコントロールし、世界に向けて発信したいストーリーを形成することができます。

VCの構成要素

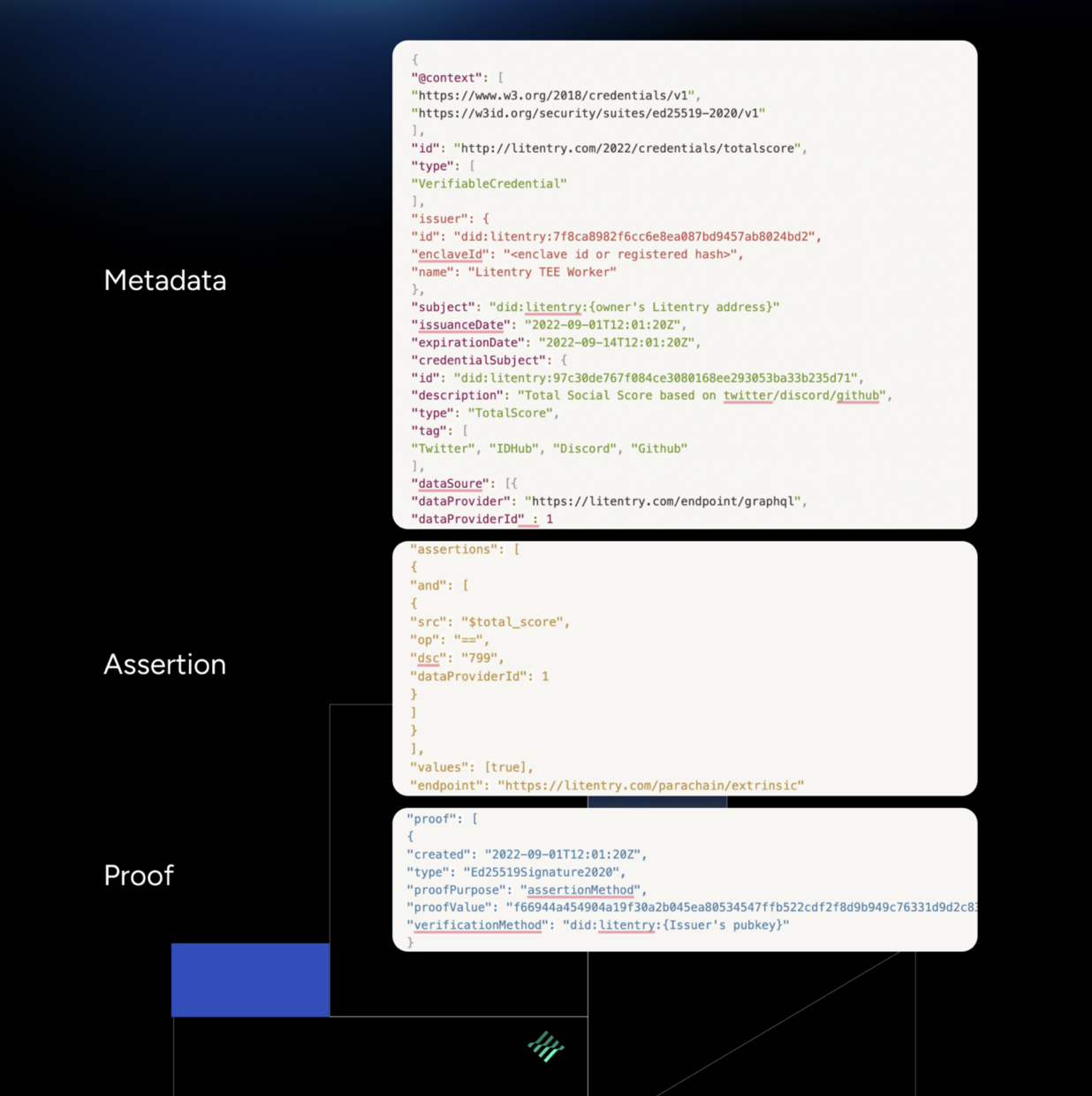

VCの中核は、3つのコンポーネントで構成されます:

メタデータ — このコンポーネントは、VC発行者のエンクレーブ、IDの対象、発行日と有効期限、VCを形成するために使用されるデータソースを照らし出します。

アサーション — VC が対象者について主張するもので、個人の属性と業績を描きます。例えば、VCは対象者が高スコアであることや、特定のNFT資産を保有していることを主張することができます。

証明 — 証明コンポーネントは、VCの信頼の基礎となるものです。これには、VCを検証するために必要な暗号署名と鍵が含まれ、アサーションが本物で改ざんされていないことを保証します。

これらのコンポーネントが組み合わさってVCが形成され、デジタル・アイデンティティという大きなパズルの一片となるのです。

なぜVCなのか?

情報を安全に共有するためには、データの真正性、可搬性、検証可能性、伝送時のプライバシーなどの側面を考慮する必要があります。

VCは以下の特徴によって、大きな利点を提供します:

改ざんできない:暗号鍵を使用することによって、発行者は各クレデンシャルに固有の署名を作成することができます。この署名は、検証者が発行者の公開鍵を使用して検証することができ、クレデンシャルが変更されていないことを保証します。クレデンシャルに変更が加えられると、デジタル署名は無効となります。

迅速な送信可能性:IDカード、運転免許証、会員証などの物理的なクレデンシャルと比較して、VCはデジタルであるため、容易に送信することが可能です。所持者は、JSONファイルを検証者に表示または提示するだけです。暗号化技術により、中央機関や第三者の仲介を必要とせず、保有者と検証者はクレデンシャルを安全に送受信することができます。

検証可能である:検証者は、クレデンシャルが発行者または提示者それぞれの真正かつタイムリーな記述で あるかどうかを容易に評価することができます。これには、クレデンシャルが仕様に適合していること、証明方法が満たされていること、および存在する場合はステータス・チェックが成功することを確認することが含まれます。VCの検証は、クレデンシャルにエンコードされた主張の正確さを評価しないことに注意することが重要です。

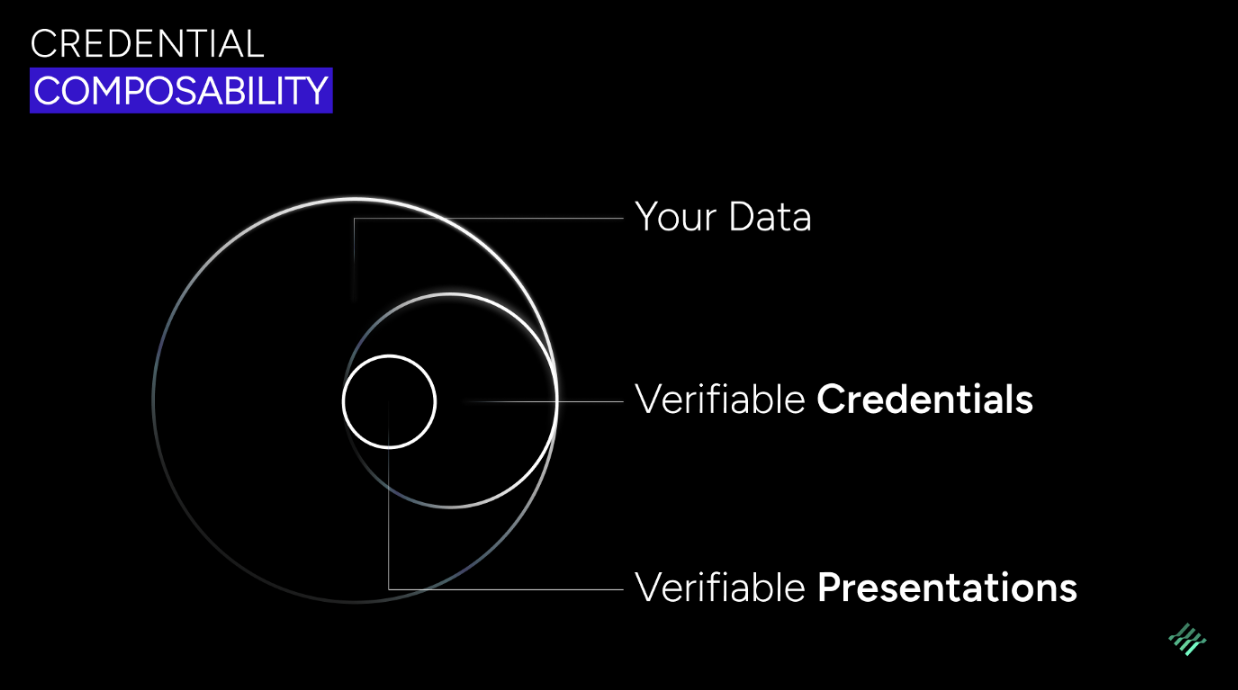

コンポーザブル:必要最小限のデータのみで検証可能なクレデンシャル (VC) を生成したい場合があります。たとえば、正確な年齢を記載する代わりに、単に18歳以上と記載することができます。VCの保有者は、VC から Verifiable Presentation と呼ばれる小さなファイルを生成して検証者と 共有し、特定の特性を持つクレデンシャルを所有していることを証明することができます。例えば、学士号証明書から、専攻やその他の不要な情報を明らかにすることなく、特定の学校に行ったことを示すVerifiable Presentationを生成することが可能です。

VCと他の技術の比較

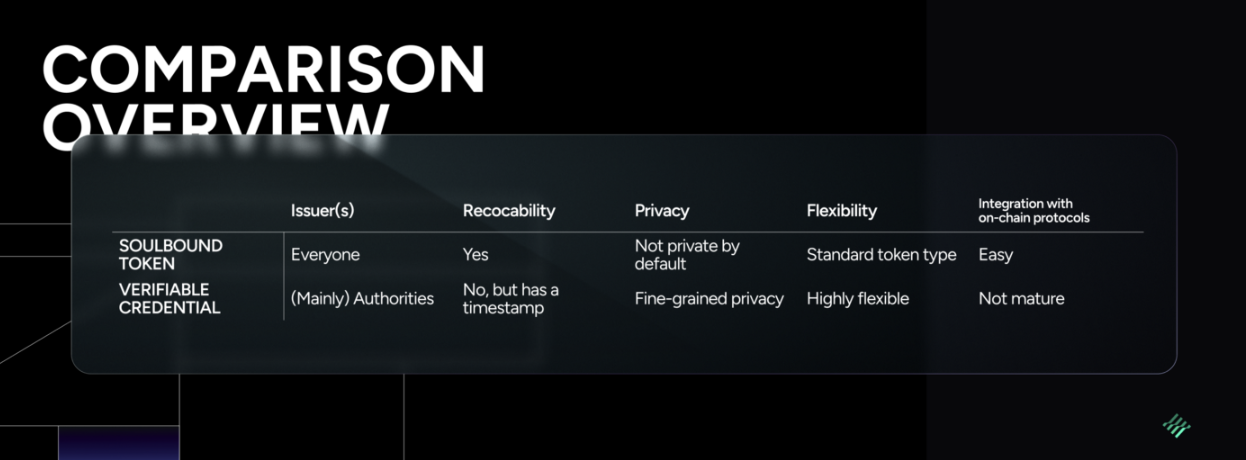

VCとSoulbound Token (SBT)について:Soulbound Tokenは非代替性トークンの一種であり、一度獲得すると譲渡することができません。VCもSBTも、情報伝達や許可のプロセスにおいてデータコンテナとして機能することができます。SBTが標準的なトークンタイプであるのに対し、Verifiable Credentialはより柔軟で広く実装できるDID標準であることを考慮し、LitentryはアプリケーションにVCを採用することを選択しました。VCとSBTについては、こちらの記事で詳しく紹介しています。

VCとSBTの違いの概要

VCとOAuthについて:OAuthは、ユーザーがパスワードを共有することなく、サードパーティのアプリケーションに自分のデータへのアクセスを安全に許可するための認可のためのオープンスタンダードです。どちらのソリューションも ID を管理する方法を提供しますが、OAuth は ID を検証する方法や、データの露出を制限するためのきめ細かいアクセスを許可する方法を提供しません。

VCとSecurity Assertion Markup Language (SAML)について:SAML は、認証データを交換するための XML ベースの標準です。主に、ユーザー名とパスワードを必要とするWebブラウザーのシングルサインオンに使用されています。逆にVCは、サービスプロバイダーが独自にユーザーアサーションの真正性を検証するためのファイル形式です。

結論

結論として、検証可能なクレデンシャル (VC) は、情報を安全に共有しデータを伝送するための強力で安全なツールであるといえます。VC は、改ざん防止、高速送信、検証可能、および構成可能な機能などの大きな利点を備えており、デジタル ID および認可のための理想的なソリューションとなっています。VCは、データの星屑のようなもので、デジタル空間における私たちの存在を反映したものと言えます。VCを使用し管理することで、私たちのデジタルアイデンティティのストーリーを形成し、より安全で信頼できるWebを作成することができるのです。

Litentry は現在、データの承認、評価モード、ID タグ/ラベル、不正防止などのために、Verifiable Credentials を実装しています。次回は、VCのトラストレスワークフローとLitentry Protocolへの実装について、より深く掘り下げます。

この記事の作成に協力してくれたKaiとJuttaに感謝します。

Litentryの技術についてより知りたい方は、プライバシーに関する記事シリーズをご覧ください。

Litentryについて

Litentryは、複数のネットワークにまたがるユーザーIDの連携を可能にする分散型IDアグリゲーターです。DIDインデックスプロトコルとSubstrateが構築した、分散型DID検証ブロックチェーンを特徴とします。分散型で相互運用可能なIDアグリゲーションサービスを提供し、DIDメカニズムの複雑さを軽減して利便性を向上させます。Litentryは、ユーザーが自身のIDを管理し、使用するdAppsが、異なるブロックチェーン間でユーザーのDIDデータをリアルタイムに取得するための安全な手段を提供します。

Litentryの各リンクをフォローして最新情報を入手しましょう!

投稿者の人気記事

UNISWAPでALISをETHに交換してみた

17万円のPCでTwitterやってるのはもったいないのでETHマイニングを始めた話

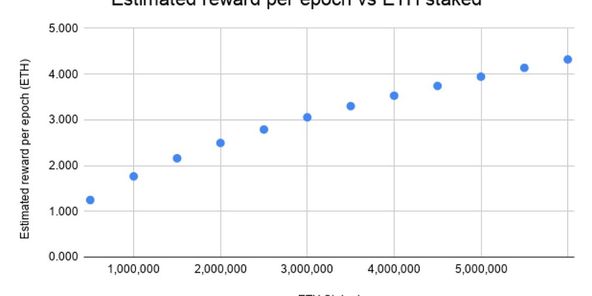

Eth2.0のステークによるDeFiへの影響を考える。

【初心者向け】JPYCを購入して使ってみました!

Polygon(Matic)で、よく使うサイト(DeFi,Dapps)をまとめてみた

バイナンスの信用取引(マージン取引)を徹底解説~アカウントの開設方法から証拠金計算例まで~

【第8回】あの仮想通貨はいま「テレグラム-TON/Gram」

Uniswap v3を完全に理解した

2021年1月以降バイナンスに上場した銘柄を140文字以内でざっくりレビュー(Twitter向け情報まとめ)

CoinList(コインリスト)の登録方法

コインチェックに上場が決まったEnjin Coin(エンジンコイン)コインを解説