「自分のデータを大切にするには、ある側面を隠せることが肝心です。」 — ある匿名のWeb3ユーザー

Litentryプロトコルの設計において、プライバシーは重要な役割を担っています。しかし、Web3プロジェクトでは、匿名性とプライバシーを混同したり、信頼のためにプライバシーを妥協しなければならないと誤解されることが多い傾向があります。

この記事では、Web3におけるプライバシーの哲学的基礎について、そしてLitentryプロトコルにおけるプライバシー保護の設計にどのような影響を与えるかについてお話します。

Web3におけるプライバシーの意味

1993年、Cypherpunk Manifestoは 「Privacy is necessary for an open society in the electronic age」という声明を打ち出しました。Cypherpunk運動では、社会的・政治的変革を促進するために暗号技術やその他のプライバシー保護技術の利用を提唱しています。

プライバシーは定義が難しいため、法的な政策立案やプライバシーパラダイムを設計・実施することが困難になっています。米国法の歴史の中でプライバシーに焦点を当てた最も影響力のあるエッセイの一つである「the Right to Privacy」では、プライバシーは「the right to be alone」として定義されています。また、前述のCypherpunk Manifestoでは、プライバシーとは「選択的に自分を明らかにする力」であるとされています。GDPRは「インフォームド・コンセント」モデルを採用しており、ユーザーは自分のデータについて意思決定を行う前に十分な情報と理解を与えられなければなりません。

Web3におけるプライバシーの理論で最も有力なものは、「Contextual Integrity」理論かもしれません。ヘレン・ニッセンバウムが著書「Privacy in Context」で定義したように、プライバシーは適切な情報の流れに関係しており、適切さとは、社会的文脈に特有の正当な情報的規範に適合することと定義されています。

ニッセンバウムの研究に基づいて、「Decentralized Society」の著者は、プライバシーを単に私有財産に対する権利としてではなく、「情報へのアクセス、変更、利益を許可するための、プログラム可能で疎結合な権利の束」として捉えることを提案しています。データの所有権が交差し共有されているにもかかわらず、ブロックチェーンのデザインはデータを透明化することを可能にし、そのために私たちはオンチェーンデータを完全に所有することはないでしょう。私たちは、誰が自分のデータを見たり、アクセスしたり、活用したりできるかを完全にコントロールすることはできず、このレベルのデータコントロールを実現することが望ましいと言えるかどうかは疑問です。

Litentryプロトコルにおけるプライバシー

私たちのプライバシーに対する考え方

データの所有権や自己主権とは、以下の権利意味します:

データの閲覧・管理

パーミッションの定義

データから利益を得る、またはデータと価値を交換する

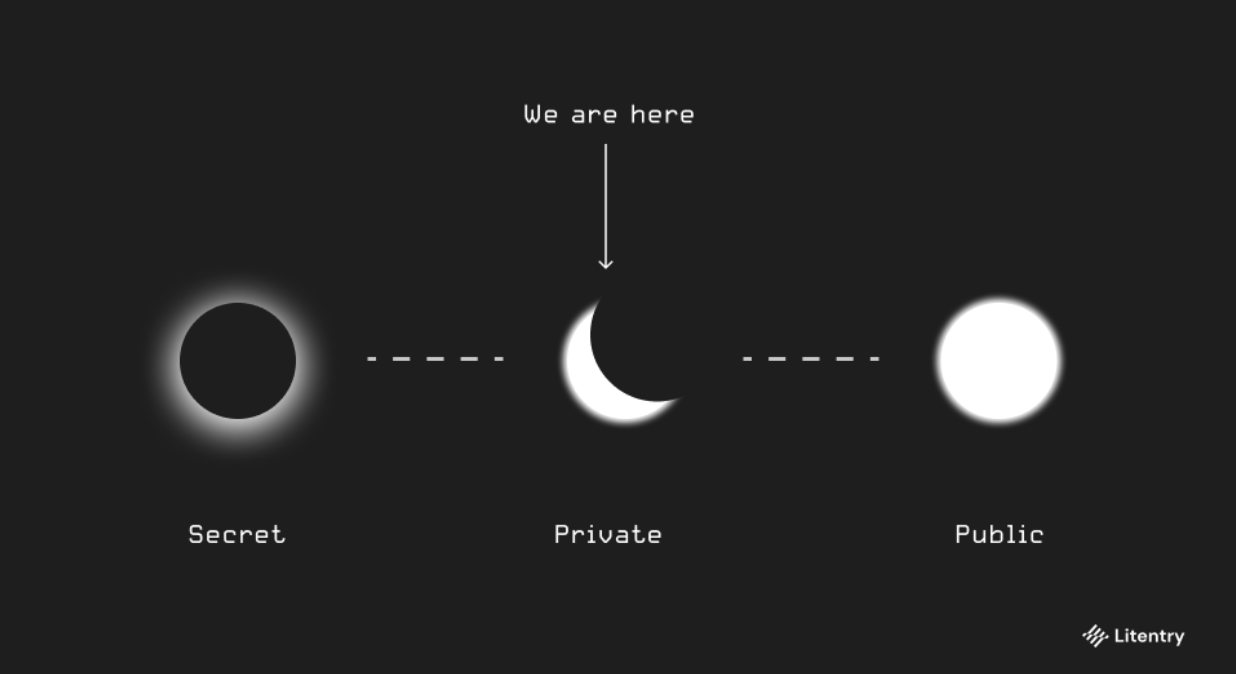

上記の権利は、ユーザーのデータの完全な秘匿を保証するものではありませんが、他者からの不当なアクセスや利用を制限するものです。これは、秘密主義とプライバシー主義の違いと言えます。秘密主義が自分自身の一部を完全に隠すのに対し、プライバシー主義は自分自身を選択的に明らかにすることを可能にします。これは、秘密主義とプライバシー主義の違いです。秘密主義では、自分の一部を完全に隠してしまいますが、プライバシー主義では、自分を選択的に見せることができます。

私たちは、パブリック、プライベート、シークレットという3つの領域において、ユーザーがプライベートなデータの流れや保存、計算をコントロールできるようにすることに専念しています。下の図にあるように、ブロックチェーンは、データを一般に公開することで、徹底した透明性を実現しています。もう一方は、完全な匿名性で、オンライン上で評判や信用を蓄積することが困難な状態です。私たちは、この「プライベート」な領域で、擬似匿名性のメリットを引き出し、その過程で新しいIDベースの市場を実現することを目指しています。

プライバシー保護のための技術的アプローチ

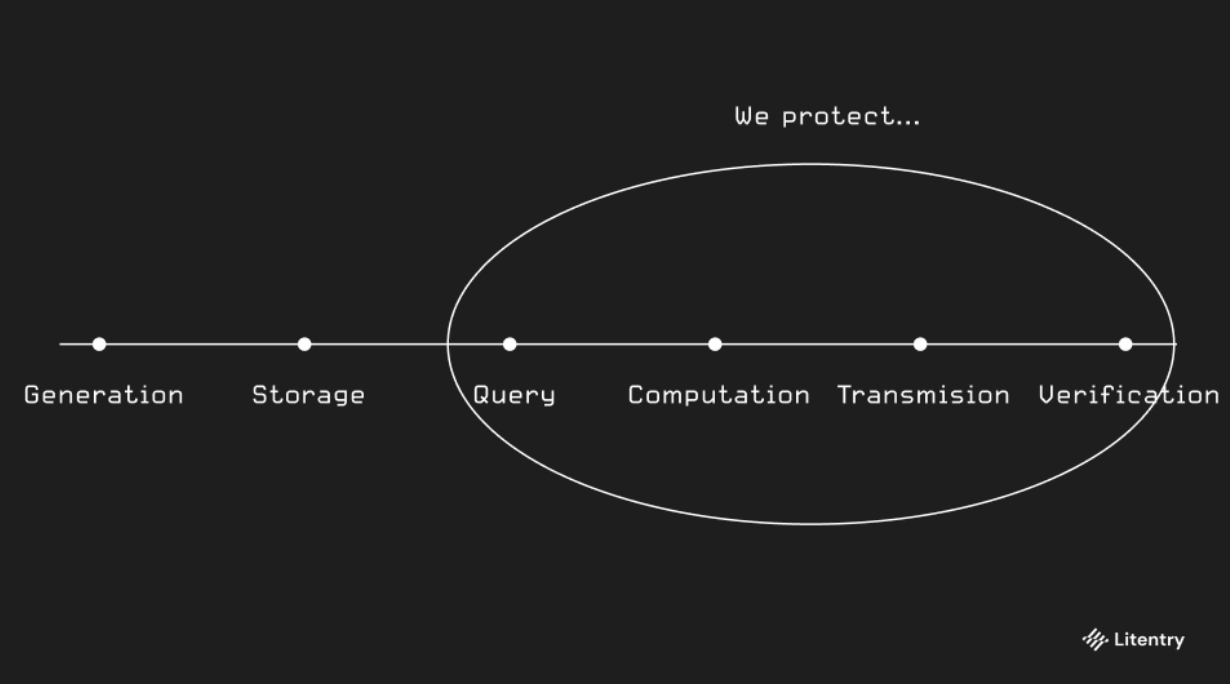

データの寿命は、通常、生成、保存、問い合わせ、計算、送信、検証などの経路を経ます。「プライバシー問題」は、データのライフスパンのどの段階でも起こりうるものです。

このことを念頭に置き、Litentryのプライバシー設計は、クエリ、計算、送信、検証の各段階でプライバシーを保護することを目的としています。ブロックチェーンの性質上、チェーン上のデータは公開され、アクセス可能であることを考えると、生データの生成と保存は私たちの関心事ではないことを意味します。しかし、データ所有者の要求に基づいて、いくつかの加工された形式のデータが、信頼できる環境に保存されることは言及に値します。同時に、検証者が受け取った情報をその後、望まない第三者に公開するかどうかを、私たちがコントロールすることは困難です。ありがたいことに、私たちの技術では、最低限というか、文脈に応じた情報しか検証者に提供されないようにしています。

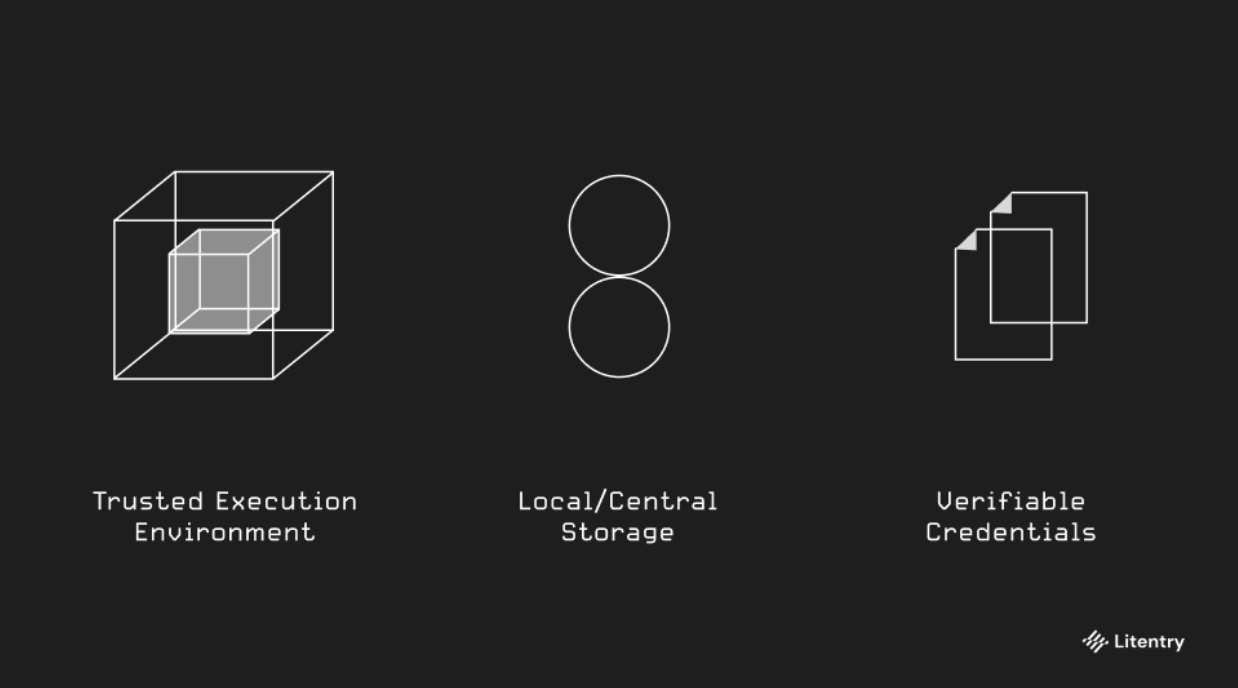

私たちは、個人データのプログラム可能で後付管理可能な公開を実現することが重要であると考えています。データ共有の標準がない中で、データ所有者は、いつ、どこで、どのように、誰に個人データを流すのが適切かを決定する最終的な判断者であり続けます。これを実現するために、以下のような設計を採用しています:

Trusted Execution Environment(TEE)サイドチェーン/オフチェーン:TEEサイドチェーン/オフチェーンによって、プライベートデータを安全かつ非公開で保存、計算、転送できることを保証します。

ローカルストレージとセントラルストレージの分離:ユーザー側でローカルストレージを活用することで、ユーザーは自分のデータの管理に関する権限を持つことができ、従来のセントラルストレージからのデータ漏洩の可能性を排除することができます。

Verifiable Credentials (VC):選択的な情報を公開することで、第三者に対する個人の主張を検証するためのW3C標準規格です。VC規格は柔軟性があり、暗号化も可能となります。私的な発言を証明したり、ある範囲の情報へのアクセスを許可して、VCの送信者と受信者の間の信頼を促進するために使用されます。

この記事のまとめ:

ニッセンバウムのプライバシーインコンテキスト理論に基づき、DeSocの論文はプライバシーを「情報へのアクセス、変更、利益を許可する権利のプログラマブルで疎結合な束」として見ることを提案します。

自己主権とは、データを完全にコントロールすることではなく、データを閲覧、管理、許可アクセス、価値交換する権利を与えることだと考えています。

Litentryのプライバシーデザインは、データライフサイクルのクエリ、計算、送信、検証の各段階においてプライバシーを保護することを目的としています。

私たちは、プログラム可能で後始末可能なプライベートデータの公開を実現することが重要であると考えています。私たちの現在のプライバシーデザインは、TEEサイドチェーン/オフチェーン、ローカルストレージとセントラルストレージの分離、検証可能なクレデンシャルの使用で構成されています。

この記事をレビューし、貢献してくれたPatrick Cajina Cortezに特別な感謝します。次回は、web3で最も広く議論されているプライバシー技術の1つであるTrusted Execution Environmentについて掘り下げていきます。

👋お読みいただきありがとうございました

Litentryは、web3およびDIDの文脈におけるパイオニアプロジェクトとして邁進しています。今後のアナウンスにご期待ください!

Litentryについて

Litentryは、複数のネットワークにまたがるユーザーIDの連携を可能にする分散型IDアグリゲーターです。DIDインデックスプロトコルとSubstrateが構築した、分散型DID検証ブロックチェーンを特徴とします。分散型で相互運用可能なIDアグリゲーションサービスを提供し、DIDメカニズムの複雑さを軽減して利便性を向上させます。Litentryは、ユーザーが自身のIDを管理し、使用するdAppsが、異なるブロックチェーン間でユーザーのDIDデータをリアルタイムに取得するための安全な手段を提供します。

Litentryの各リンクをフォローして最新情報を入手しましょう!

投稿者の人気記事

Uniswap v3を完全に理解した

【第8回】あの仮想通貨はいま「テレグラム-TON/Gram」

バイナンスの信用取引(マージン取引)を徹底解説~アカウントの開設方法から証拠金計算例まで~

【初心者向け】JPYCを購入して使ってみました!

ジョークコインとして出発したDogecoin(ドージコイン)の誕生から現在まで。注目される非証券性🐶

コインチェックに上場が決まったEnjin Coin(エンジンコイン)コインを解説

Bitcoin史 〜0.00076ドルから6万ドルへの歩み〜

約2年間ブロックチェ-ンゲームをして

Polygon(Matic)で、よく使うサイト(DeFi,Dapps)をまとめてみた

NFT解体新書・デジタルデータをNFTで販売するときのすべて【実証実験・共有レポート】

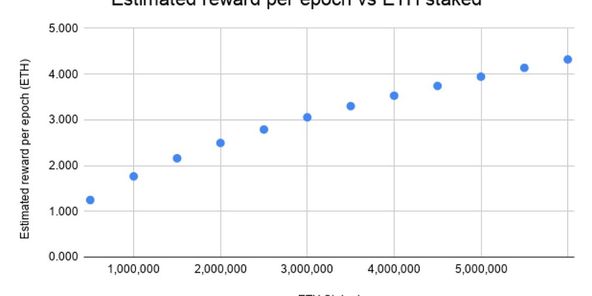

Eth2.0のステークによるDeFiへの影響を考える。